Security Information and Event Management (SIEM)

SIEM-System für ganzheitliche Cybersicherheit

Alle sicherheitsrelevanten Ereignisse im Blick – zentral, intelligent und in Echtzeit.

Eine SIEM-Lösung korreliert Logs, erkennt Bedrohungen frühzeitig und schafft Transparenz über Ihre gesamte IT-Landschaft.

So reagieren Sie schneller, erfüllen Compliance-Anforderungen und stärken Ihre Sicherheitsstrategie nachhaltig.

Unsere Referenzen

Ihre Vorteile von SIEM-Lösungen

Zentralisierte Analysen

Das SIEM-Tool bietet einen einzigen Ort, um Vorfälle umfassend zu analysieren und den Angriffspfad lückenlos nachzuvollziehen.

Schnelle Reaktion

Automatisierte Funktionen ermöglichen es, auf bestimmte Sicherheitsbedrohungen sofort zu reagieren und den Schaden zu minimieren.

Detaillierte Einblicke

Die SIEM-Lösung zentralisiert alle Sicherheitsdaten in einem Portal, um Ihnen einen umfassenden und ganzheitlichen Überblick zu verschaffen.

Bessere Bedrohungserkennung

Das SIEM erkennt komplexe, domänenübergreifende Angriffe, indem scheinbar harmlose Ereignisse z. B. mit Cyber-Threat-Intelligence-Feeds korreliert werden.

Optimierte SOC-Effizienz

Zentralisierte Dashboards, Berichte und Automatisierung helfen, manuelle Arbeit zu reduzieren und Vorfälle schneller zu bearbeiten.

Einhaltung der Compliance

Das SIEM bietet die notwendigen Werkzeuge für Echtzeitüberwachung und Berichte, um gesetzliche Vorschriften einzuhalten.

SIEM - Schutz

gegen komplexe Bedrohungen

Begriff:

SIEM steht für Security Information and Event Management und bezeichnet eine zentrale Software-Plattform, die Sicherheitsdaten aus allen Systemen sammelt, aggregiert und analysiert.

Unterscheidung:

Es ist keine einzelne Sicherheitslösung, sondern eine zentrale Plattform, die Daten aus vielen verschiedenen Systemen (z. B. Firewalls, Endpoint Security) heranzieht.

Funktion:

Die Hauptfunktion ist die Korrelation von Ereignissen, die kontinuierliche Überwachung und die Automatisierung der Reaktion auf Vorfälle.

Bedeutung:

Es ermöglicht eine ganzheitliche Sicht auf die IT-Sicherheit, was die Bedrohungserkennung beschleunigt und manuelle Arbeit reduziert.

Zielgruppe:

SIEM richtet sich an Unternehmen jeder Größe, die komplexe IT-Systeme schützen, gesetzliche Vorschriften einhalten und proaktive Cybersicherheit etablieren möchten.

Funktion:

Die wichtigsten

Komponenten von SIEM

Ein SIEM-System sammelt, aggregiert und analysiert große Datenmengen aus organisationsweiten Anwendungen, Geräten, Servern und Benutzern in Echtzeit. Es korreliert die Protokolldaten aus der gesamten IT-Infrastruktur, um komplexe Bedrohungen frühzeitig zu erkennen und eine schnelle, zentralisierte sowie teils automatisierte Reaktion auf Sicherheitsvorfälle zu ermöglichen.

- Protokollverwaltung: Erfasst und analysiert Protokolle aus allen Systemen (Server, Firewalls, Endpunkte, etc.), um Anomalien zu identifizieren.

- Ereigniskorrelation: Verknüpft scheinbar unzusammenhängende Ereignisse aus verschiedenen Quellen, um komplexe Bedrohungsmuster zu erkennen.

- Kontinuierliche Überwachung: Überwacht alle Systeme in Echtzeit, um Sicherheitsbedrohungen frühzeitig zu erkennen und Schäden zu minimieren.

- Incident Response: Bietet automatisierte Reaktionsfunktionen, die bei der Erkennung von Bedrohungen vordefinierte Maßnahmen einleiten können.

- Zentrales Dashboard: Zeigt alle relevanten Analyseergebnisse auf einer zentralen Benutzeroberfläche an, um eine effiziente Untersuchung zu ermöglichen.

Beispiel: Mit SIEM-System die Abwehr stärken

Obwohl ein mittelständisches Technologieunternehmen bereits Schutzmaßnahmen wie Fortinet Firewalls und Endpoint Security einsetzt, bleiben komplexe Cyberangriffe oft unentdeckt. Es fehlt der ganzheitliche Überblick über alle Systeme – daher entscheidet man sich für die Einführung eines SIEM-Systems.

Bedrohungsdaten zentralisieren

Das SIEM-System sammelt Logdaten aus allen relevanten Systemen und bindet externe CTI-Feeds ein.

Komplexe Angriffe erkennen:

Das SIEM-System korreliert Ereignisse und erkennt komplexe Angriffe, die aus einzelnen unauffälligen Aktivitäten bestehen.

Effiziente Reaktion:

Das SIEM-Tool liefert eine priorisierte Warnung und beschleunigt die Reaktion auf Sicherheitsvorfälle.

Proaktive und nachhaltige Sicherheit:

SIEM-Daten ermöglichen proaktive Abwehrmaßnahmen, verbessern Security Awareness und stärken die Sicherheitsstrategie.

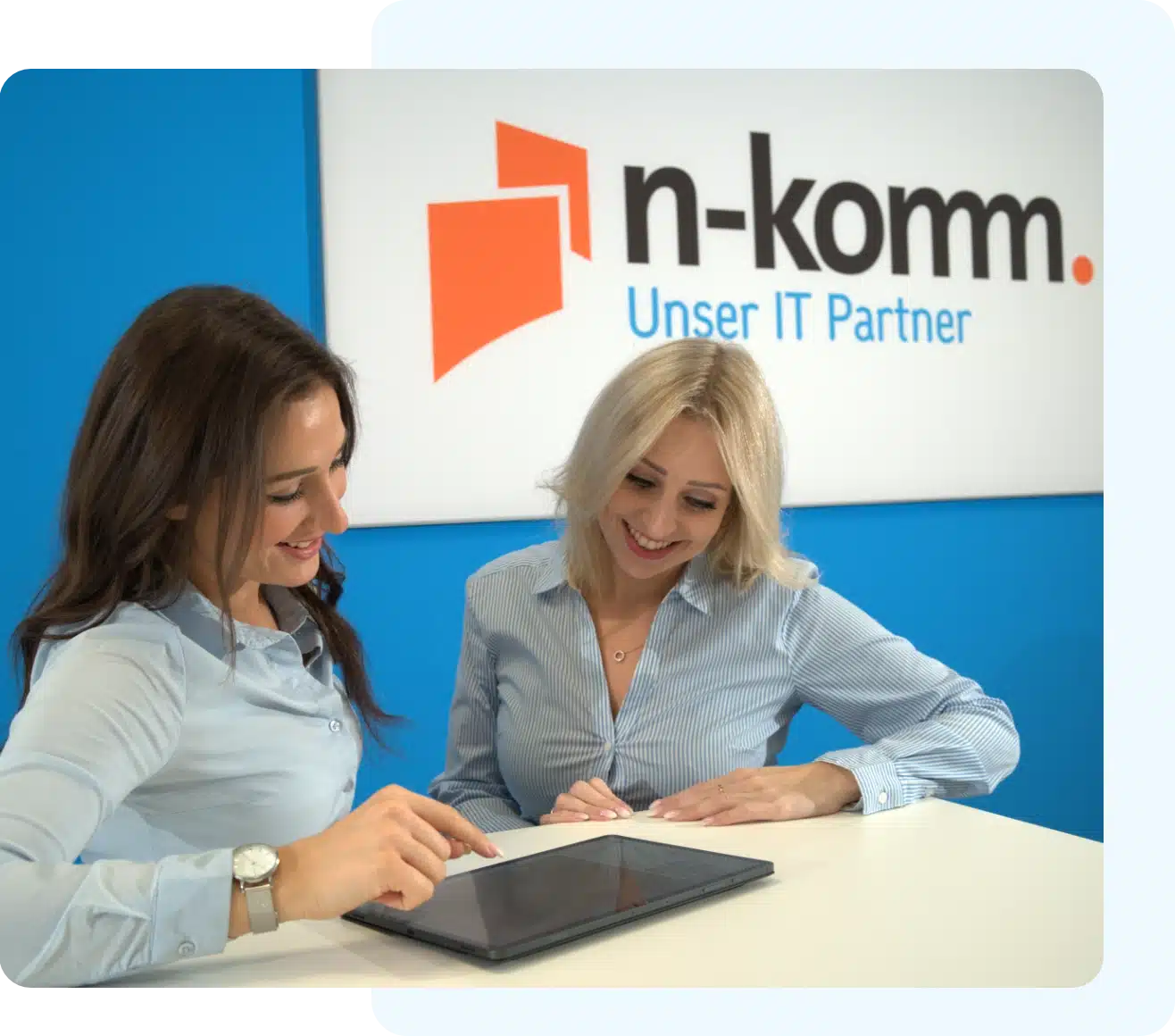

Wir bieten Ihnen die Lösung

Ein SIEM ist die zentrale Schaltstelle für Ihre IT-Sicherheit und analysiert sicherheitsrelevante Daten aus Ihrer gesamten IT-Landschaft. Es ergänzt bestehende Lösungen wie Firewalls und Cyber Threat Intelligence, erkennt Bedrohungen frühzeitig und reduziert Risiken durch Angriffe, Datenverlust oder Ausfälle. Unsere Experten unterstützen Sie dabei, Ihre Sicherheitsarchitektur mit SIEM gezielt zu optimieren.

Unsere Experten unterstützen Sie bei der Optimierung Ihrer Sicherheitslandschaft und zeigen Ihnen, wie Sie SIEM-Lösungen sinnvoll einsetzen.

Ihr Ansprechpartner

Herr Heinrich Zerr

Tel. 0721 35460 34

heinrich.zerr@n-komm.de

FAQ’s

Was ist SIEM und warum ist es für Unternehmen wichtig?

Wie funktioniert ein SIEM-System und welche Logdaten sind entscheidend?

Welche Vorteile hat SIEM für die IT-Sicherheitsstrategien?

Welche Herausforderungen bestehen bei der Implementierung von SIEM?

Benötigt man ein eigenes Team für die IT-Sicherheit mit SIEM?

Was ist SIEM und warum ist es für Unternehmen wichtig?

Der Begriff SIEM (Security Information and Event Management) entstand aus der Zusammenführung zweier separater Sicherheitsdisziplinen: Security Information Management (SIM), das sich auf die langfristige Verwaltung von Protokolldaten konzentrierte, und Security Event Management (SEM), das für die Echtzeitanalyse von Ereignissen zuständig war. Eine SIEM-Lösung sammelt, analysiert und korreliert Sicherheitsinformationen und Ereignisdaten aus verschiedenen Quellen. Es ist wichtig für Unternehmen, da es eine zentrale Übersicht über die Sicherheitslage bietet, die Bedrohungserkennung beschleunigt und eine proaktive Reaktion auf Cyberangriffe ermöglicht.

Wie funktioniert ein SIEM-System und welche Logdaten sind entscheidend?

Ein SIEM-System sammelt Log-Daten aus verschiedenen Quellen (z. B. Firewalls, Servern, Endpunkten, Anwendungen), normalisiert und analysiert diese, um Muster, Anomalien und potenzielle Sicherheitsvorfälle zu identifizieren. Entscheidend sind alle Log-Daten, die sicherheitsrelevante Informationen enthalten, wie z. B. Authentifizierungsprotokolle, Systemprotokolle, Netzwerkverkehrsdaten, Antiviren-, Firewall und Firewall-Logs. Dazu gehören auch Logdaten aus geschäftskritischen Systemen wie dem ELO-Dokumentenmanagement, um unbefugte Zugriffe auf sensible Dokumente zu erkennen.

Welche Vorteile hat SIEM für die IT-Sicherheitsstrategien?

SIEM-Tools verbessern die Bedrohungserkennung und sorgen für schnellere Incident Responses. Somit minimieren sie das Risiko von Angriffen und die damit einhergehenden Folgen wie Datenverlust, Betriebsausfälle und finanziellen Schäden. Zudem können sie eine Vielzahl von Sicherheitsbedrohungen erkennen, darunter Malware-Infektionen, unbefugte Zugriffe, Datenexfiltration, Insider-Bedrohungen, Ransomware-Angriffe und DDoS-Attacken. Regelmäßige Pentests helfen zusätzlich, Schwachstellen aufzudecken, die ein SIEM-System möglicherweise nicht direkt erkennt. Dadurch wird die gesamte IT-Sicherheitsstrategie nachhaltig gestärkt.

Welche Herausforderungen bestehen bei der Implementierung von SIEM?

Eine Herausforderung stellen die hohen Implementierungs- und Betriebskosten sowie die Komplexität der Konfiguration und Pflege dar. Daher sind qualifiziertes Personal und erfahrene IT-Teams notwendig, die das Management großer Datensätze und die Minimierung von Fehlalarmen überwachen.

Benötigt man ein eigenes Team für die IT-Sicherheit mit SIEM?

Ein eigenes, spezialisiertes IT-Sicherheitsteam ist für den effektiven Betrieb eines SIEM-Systems oft von Vorteil, da es konstante Überwachung, Analyse und Anpassungen erfordert. Dieses Team kann auch für die Durchführung von Security Awareness Trainings zuständig sein, um menschliche Schwachstellen zu minimieren. Viele Unternehmen entscheiden sich jedoch auch für Managed SIEM-Dienste, bei denen externe Dienstleister den Betrieb und die Überwachung übernehmen, um den internen Ressourcenaufwand zu reduzieren.